Avertissement

Vous lisez une ancienne version de cette documentation. Si vous souhaitez obtenir des informations actualisées, veuillez consulter 5.4 .Comment générer un certificat SSL/TLS

Important

Cette section décrit comment générer un certificat TLS auto-signé à l’aide d’OpenSSL. Pour établir une connexion sécurisée dans un environnement de production, nous vous recommandons d’utiliser un certificat émis par une autorité de certification (Certificate Authority, CA).

Ce processus comprend cinq étapes : la génération d’une clé privée, son utilisation pour créer une demande de signature de certificat (Certificate Signing Request, CSR), la génération du certificat lui-même, l’ajout de la clé privée dans le fichier de certificat et l’insertion de ce dernier dans votre navigateur web.

1. Génération de la clé privée

Pour générer une clé privée, vous devez ouvrir une invite de commande/un terminal et entrer la commande suivante :

openssl genrsa -out <filename>.key 2048

où <filename> est le nom que vous souhaitez donner à cette clé privée. La sortie sera générée dans le répertoire à partir duquel vous exécutez cette commande.

Vous serez invité à saisir un mot de passe sécurisé pour la clé. Saisissez un mot de passe fort et mémorisez-le pour plus tard.

2. Création d’une CSR

Exécutez cette commande en remplaçant <filename> par le nom du fichier de votre clé et en saisissant les détails lorsque vous y êtes invité :

openssl req -new -key <filename>.key -out <filename>.csr

3. Génération du certificat

Enfin, vous pouvez exécuter cette dernière commande pour générer votre certificat auto-signé :

openssl x509 -req -days <days> -in <filename>.csr -signkey <filename>.key -out <filename>.pem

Le paramètre -days <days> est optionnel et vous permet de définir une période de validité pour votre certificat. Vous pouvez le supprimer si vous ne voulez pas que le certificat expire.

4. Ajout de la clé privée dans le fichier de certificat

Comme EYE+ attend un fichier unique contenant toutes les informations requises, vous devez copier le contenu du fichier <filename>.key que vous avez généré à l’étape 1 dans le fichier <filename>.pem de manière à ce qu’il se présente comme suit :

-----BEGIN CERTIFICATE-----

<Your certificate contents>

-----END CERTIFICATE-----

-----BEGIN PRIVATE KEY-----

<Your private key>

-----END PRIVATE KEY-----

Remarque

Comme le fichier <filename>.pem contient dès lors la clé privée, il ne doit jamais être partagé avec qui que ce soit et doit être utilisé exclusivement avec EYE+.

5. Insertion du fichier dans votre navigateur web

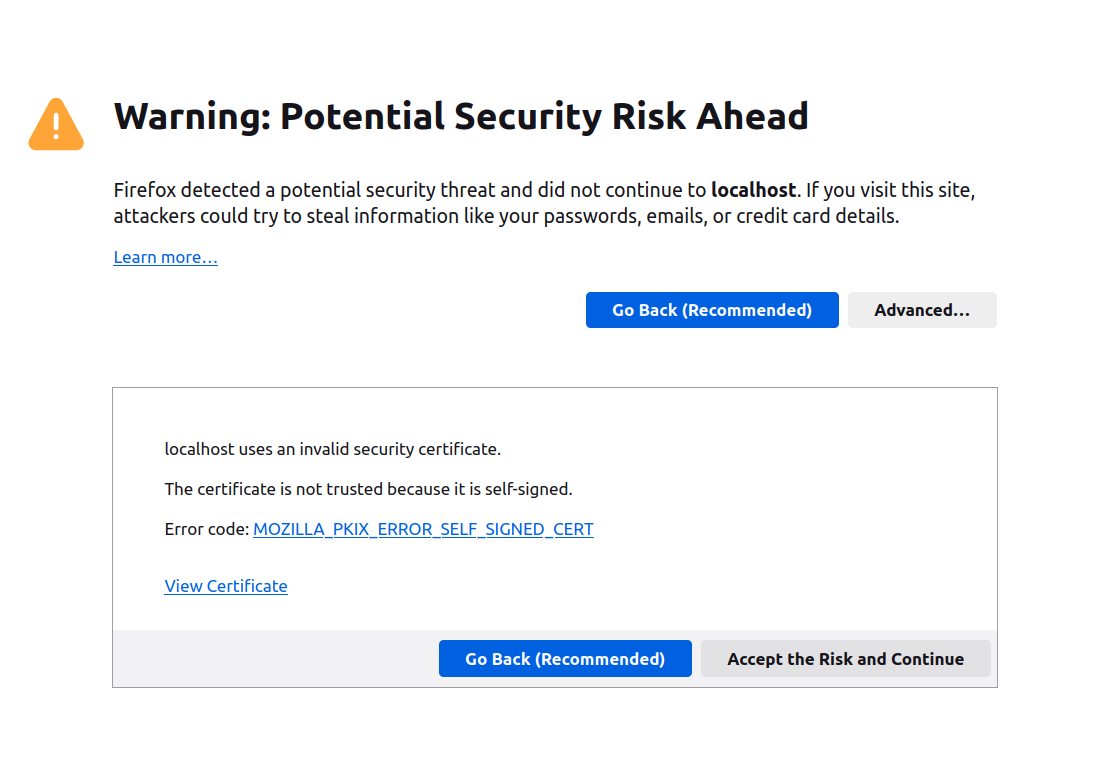

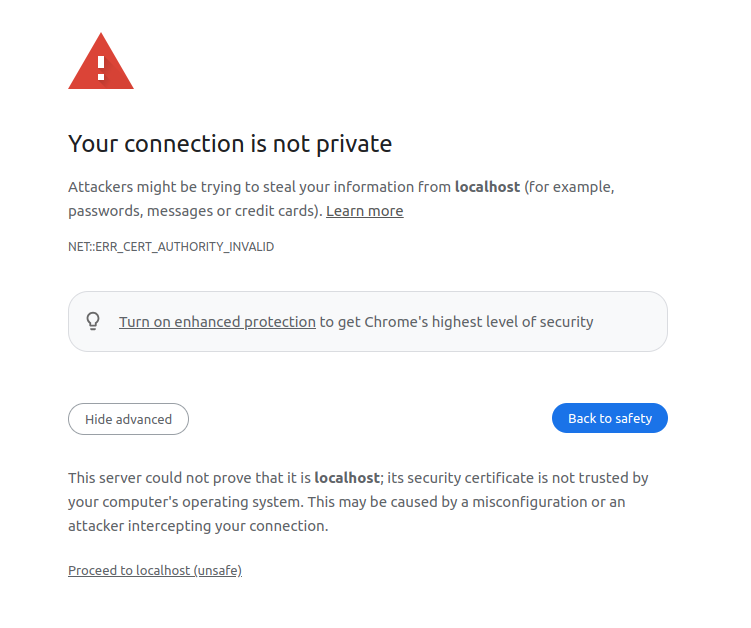

Par défaut, les navigateurs modernes comprennent une liste d’autorités de certification de confiance et rejettent les certificats qui ne sont pas signés par l’une de ces autorités. Cela signifie que le certificat auto-signé que vous venez de générer provoquera un avertissement de sécurité. Vous devrez créer une exception de sécurité en choisissant l’option Accepter le risque et continuer (Firefox) ou Procéder vers l’adresse (non sécurisée) (Chrome) sous Avancé.

Fig. 319 Exception de sécurité dans Firefox

Fig. 320 Exception de sécurité dans Chrome